Markt für Cyberkriminalität floriert und befördert Ransomware-Angriffe

Spot an: Derzeitige cyberkriminelle TrendsMehr zu aktuellen Bedrohungen gibt es auch in unserer Webi...More

Spot an: Derzeitige cyberkriminelle TrendsMehr zu aktuellen Bedrohungen gibt es auch in unserer Webi...More

Der COVID-Kriminalitätsindex – Trends in der Entwicklung von Cyberkriminalität und FinanzbetrugSeit...More

Lieferketten und Cloud im Visier der Hacker: Diese 9 Cybersecurity Trends bestimmen 2023Auch 2022 wa...More

Trends & Technologien 2022: Kampf gegen CyberkriminalitätDie Anzahl der wöchentlichen Cyberangri...More

IT-Security-Trends 2022 von Ivanti: Wenn Cyberkriminelle über neue Kanäle phischenFRANKFURT — 29. No...More

Cyberkriminalität: Homeoffice-Trend und Krypto-Hype werden auch in 2022 ausgenutztAudio-Deepfakes, o...More

Security: Cyberkriminelle entwickeln ihre Angriffstaktiken immer weiter – Trends 2023Was haben Cyber...More

Cyberkriminelle nutzen Tiktok-Trend zur Verbreitung von Malware"Water Bucket Challenge", "Milk Crate...More

Pandemie bietet Nährboden für Cyberkriminalität: steiler Anstieg der DelikteDie Landesregierung hat...More

Cyberkriminalität im Jahr 2022Was hat das Jahr 2021 für das Thema Cybersecurity gebracht? Einen Fläc...More

Folgen von CyberkriminalitätFolgen von CyberkriminalitätNorton by Symantec veröffentlicht die Ergebn...More

Cyberkriminalität und die PolitikVor ziemlich genau einem Jahr hab ich die Auswirkungen von Kryptowä...More

Welche Kosten Cyberkriminalität verursachtMcAfee schätzt die globalen jährlichen Kosten durch Cyberk...More

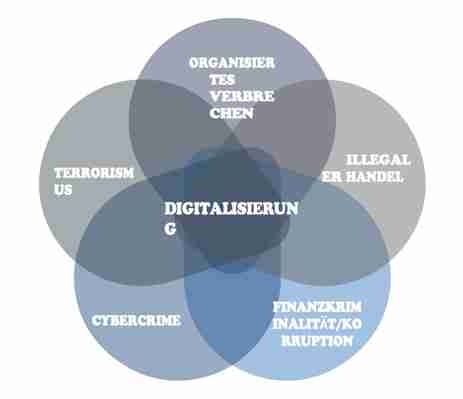

Entwicklung der weltweiten (Cyber-)Kriminalität 2022 > GeldwäscheINTERPOL hat den ersten „INTERPO...More

Spam, Phishing & CoSpam , Phishing & Co So erkennen Sie gefälschte und schadhafte E-MailsSpa...More

Europäische Kommission plant härtere Strafen für CyberkriminalitätEuropäische Kommission plant härte...More

Projekt: Kinderschutz im InternetKinder und Jugendliche sind gerne im Netz, tauschen sich online aus...More

Alarmierende Zunahme politisch motivierter Cyber-AttackenSymantec-StudieAlarmierende Zunahme politis...More

Was ist Spyware: so schützt du dich davorDie Difinition von SpywareSpyware setzt sich aus dem englis...More

Cyberangriffe auf AutosAbgreifen von Schlüsseldaten mit „Scanner-Boxen“:Keyless-Go-Systeme – wie sie...More