Berichte zu verdächtigen E-Mails – Amazon Web Services (AWS)

Phishing-E-Mails: So lassen sie sich erkennen und vermeidenSie erhalten eine E-Mail, in der Sie höfl...More

Phishing-E-Mails: So lassen sie sich erkennen und vermeidenSie erhalten eine E-Mail, in der Sie höfl...More

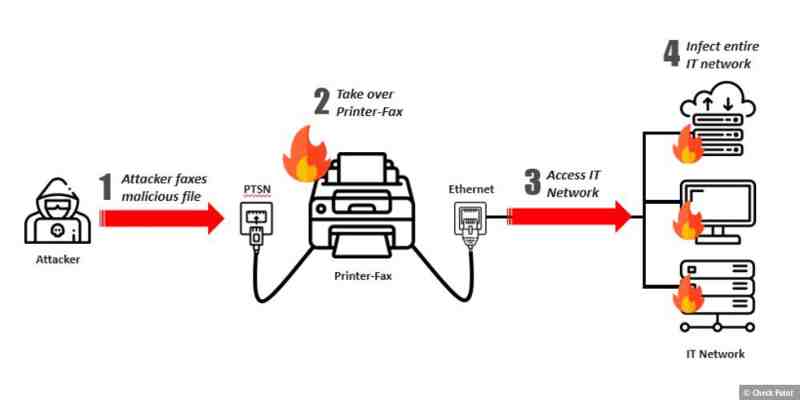

Faxprotokoll-Schwachstellen erlauben NetzwerkangriffePanagiotis KolokythasSicherheitsexperten von Check...More

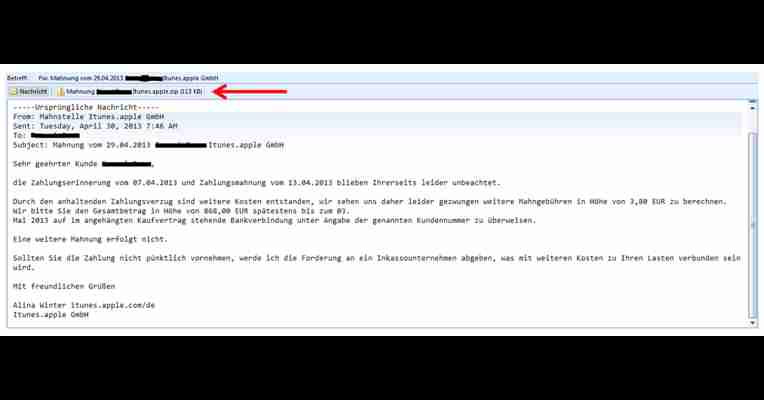

Phishing-Ratgeber: So erkennt ihr gefälschte MailsTrotz moderner Webbrowser, ausgefeilter Virenscann...More

E-Mail-SicherheitE-Mail-SicherheitWas muss beim Umgang mit E-Mails beachtet werden?Der Versand von E...More

Stabsstelle InformationssicherheitWelche Tricks nutzt Herr Hacker?Herr Hacker hat fiese Tricks auf Lager...More

Phishing und TrojanerEine der wichtigsten Regeln beim Online-Banking und beim Online-Einkauf lautet:...More

Phishing-Mails: Woran Sie sie erkennen und worauf Sie achten müssenIst eine betrügerische E-Mail auc...More

Spam-Mails blockieren und Spam-Filter konfigurierenErst vor wenigen Stunden hast du dein E‑Mail-Po...More

NetzwerksicherheitGanzheitliche Lösungen: der Schutz beginnt schon am Eingang Ihres NetzwerkesDer Sc...More

Netzwerkangriffe von innenSie haben JavaScript in Ihren Browsereinstellungen deaktiviert!Für eine op...More

IT Sicherheitsanalyse zum Schutz vor NetzwerkangriffenWeniger kompliziert und zeitintensiv, als Sie...More

Faxploit: Netzwerkangriffe durch Schwachstellen in Faxprotokoll möglichCheck Point konnte durch die...More

So schützen Sie Switches und APs im lokalen Netzwerk, um Cyberangriffe zu verhindernWenn wir ein Hei...More

Schützen Sie Ihr Netzwerk vor SchwachstellenIn den letzten Jahren sind in der Netzwerkgeräteindustri...More

IT Sicherheit für Ihr Firmen IT NetzwerkIT-Sicherheit: Vom Schutz bis zur Sicherung Ihres Netzwerkes...More

WLAN Sicherheit: So schützen Sie Ihr Netzwerk vor ÜbergriffenTipps und Tricks für die Absicherung ei...More

Netzwerksicherheit: Definition, ZieleNetzwerksicherheit: DefinitionDie Network Security bzw. Netzwer...More

Fit gegen Angriffe aus dem InternetInteraktive Portale Fit gegen Angriffe aus dem Internet Seite: 3/...More

Das 1x1 der IT-SicherheitPatientendaten informieren über das Krankheitsbild, aber auch über maßgebli...More

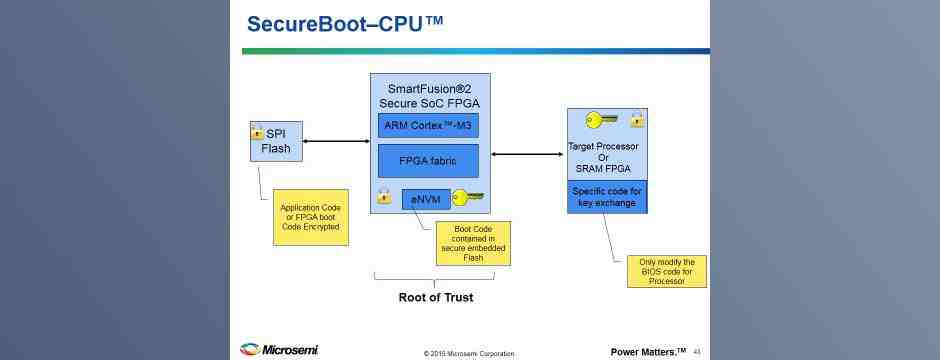

Sicherheitskritische Daten – Mehr als VerschlüsselungSicherheitskritische Daten – Mehr als Verschlüs...More