Mit einer ausgeklügelten Phishing-Kampagne versuchen Betrüger derzeit, Nutzer des Bezahldienstes Paypal zur Herausgabe ihrer Kontoinformationen zu bewegen. Die E-Mails enthalten sogar oft eine korrekte Anrede sowie teilweise die richtige Lieferadresse der Empfänger, was den Schluss nahelegt, dass die Angreifer Zugriff auf anderswo entwendete Adressdaten haben. Jedoch scheint nicht jeder Angeschriebene tatsächlich über ein Paypal-Konto zu verfügen.

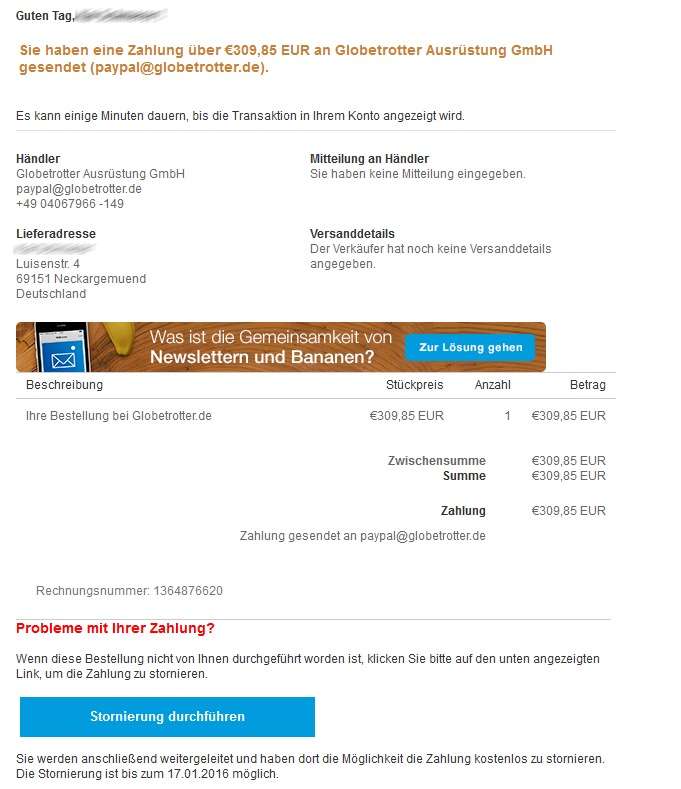

Eine dieser Phishing-Mails ist auch in der ZDNet-Redaktion gelandet. Die Nachrichten geben vor, dass bei einem Einkauf beim Outdoor-Spezialisten Globetrotter rund 310 Euro angefallen sind. Zugleich weisen sie auf ein Problem bei der Zahlung hin und bieten die Möglichkeit zur Stornierung der Transaktion an. Im Gegensatz zu anderen Links in der E-Mail, die auf die echte Paypal-Seite führen, leitet der Link „Stornierung durchführen“ Nutzer aber auf eine Phishing-Seite weiter.

In Firefox wird die Adresse als Phishing-Adresse erkannt. Der Mozilla -Browser leitet Nutzer daher automatisch auf die echte Paypal-Seite um.

Beim Internet Explorer 11 sieht man nur für Sekundenbruchteile den SmartScreen-Filter mit der Meldung, dass es sich um eine Phishing-Seite handeln könnte. Die Angreifer haben aber offenbar einen Weg gefunden, diese Meldung auszublenden. Es erscheint dann, ebenso wie bei der Nutzung von Chrome , ein Tab mit einem Dialog, über den Nutzer angeblich Probleme bei der Stornierung bearbeiten können. Tatsächlich werden dort dann aber die Zugangsdaten abgegriffen.

Wie eine entsprechende Whois-Abfrage zeigt, scheint die Seite paypal-x-3.site auf einem Server in den Niederlanden gehostet zu sein. Die Domain jedoch wurde von einem Registrar aus Russland vergeben. PayPal wurde bereits über die neue Betrugswelle informiert.

Im vergangenen Jahr waren gleich mehrmals gefälschte Amazon-Mails mit korrekter Anrede und Adresse im Umlauf. Auch damit versuchten Kriminelle, an die Kontoinformationen ihrer Opfer zu kommen.

Nutzer sollten daher bei verdächtigen Nachrichten besonders wachsam sein und die verlinkte Zieladresse sorgfältig überprüfen. Ein dubioser Link lässt sich etwa per Mouseover bereits vor einem Klick untersuchen. Im Zweifelsfall sollte die Webadresse des vermeintlichen Absenders manuell in den Browser eingegeben werden.

[mit Material von Martin Schindler, silicon.de ]

Produktiver arbeiten mit Unified Communications & Collaboration